Veröffentlicht am

18.4.2026

UEFI oder BIOS?

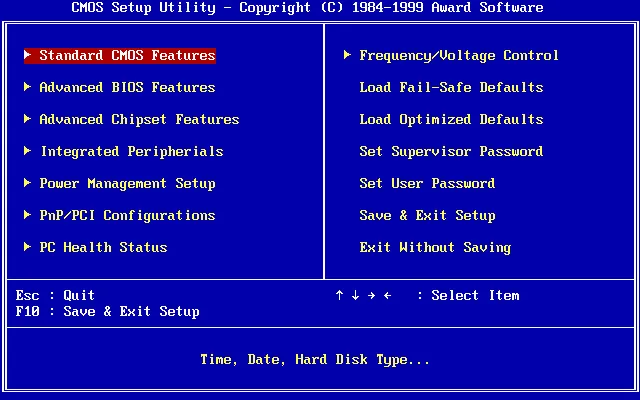

Ein klassisches BIOS wie dieses hier von Award Software dürften noch die wenigsten haben.

Ein klassisches BIOS wie dieses hier von Award Software dürften noch die wenigsten haben.

© Award Software International Inc.

“Damit du [Name des Spiels] ordnungsgemäß spielen kannst, ist Secure Boot erforderlich! Bitte aktiviere dein Secure Boot im UEFI!”

So oder so ähnlich lauten die Fehlermeldungen, wenn man dieses Feature nicht aktiviert hat. Häufig wird man dann gebeten, ins BIOS zu wechseln und dort die entsprechenden Einstellungen vorzunehmen. Doch was ist das eigentlich und was hat es mit diesem UEFI auf sich?

Oldschool versus Newschool

Das BIOS ist im Grunde genommen die zentrale Hardwareverwaltung eines PCs, worin sich sämtliche Parameter der Hardware einstellen lassen. So kann man wie oben im Bild abgebildet die Energieoptionen (“Power Manegement Setup”), die Einstellungen des Chipsatzes (“Advanced Chipset Features”) oder grundlegende Einstellungen des BIOS vornehmen, worunter beispielsweise die Systemzeit gehört. Das im Bild abgebildete BIOS ist noch aus dem Jahre 1999, sodass detaillierte Einstellungen zur Taktfrequnz des Prozessors überhaupt noch gar nicht existierten (die kamen erst einige Jahre später mit den ersten DFI-Mainboards dazu). Generell war die Übertaktung der CPU noch eine absolute Exotensache - von SSDs, bootfähigen USB-Sticks oder gar Secure Boot brauchte man gar nicht erst zu reden, denn die gab es noch gar nicht.

Mit der gesteigerten Leistung der Hardware wurde es Zeit, das BIOS immer mehr und mehr anzupassen und zu modernieren. Schließlich stammten die Grundideen dieser Technik aus den 70er Jahren und wurde sogar noch in Space Shuttles verwendet. Kein Witz, die NASA musste damals auf ebay (!) einige Chips nachbestellen, da es die damaligen Hersteller nicht mehr gab und die besagten Chips auch nicht mehr produziert wurden. Aus diesem Grund wurde das BIOS grundlegend modernisiert und wir haben es im Jahre 2026 nun mit dem Nachfolger, dem UEFI zu tun. Übrigens: BIOS steht für Basic Input Output System und UEFI für Universal Extensible Firmware Interface. Die Namen lassen es bereits vermuten.

Ich weiß noch, als ich mein erstes Mainboard mit einem UEFI bekommen habe, das Asus P8Z68-V Pro/Gen3. Das moderne UEFI zeichnet sich dadurch aus, dass es nicht mehr dieses alte blaue Tabellenmenü hat, sondern eine grafische Oberfläche mit unzähligen Funktionen. So lässt sich die CPU oder der RAM ganz bequem übertakten, man kann seine Lüfter bequem mit der Lüftersteuerung regeln und sogar die Beleuchtung per RGB ändern, sofern man das überhaupt benötigt 😉

Streng genommen ist der Ausdruck “Hey, geh mal kurz ins BIOS wenn du Secure Boot aktivieren willst!” daher eigentlich falsch, da nur noch wenige PCs tatsächlich noch das alte BIOS verbaut haben.

Die lästige Sache mit Secure Boot und TPM 2.0

Als Windows 11 auf dem Markt kam, schraubte Microsoft nicht nur die Anforderungen der Hardware an sich hoch. Während man Windows 7 noch mit älteren PCs betreiben konnte - man musste dazu nur das Aero Theme deaktivieren - verlangt Microsoft ab sofort nun zwingend TPM 2.0 und Secure Boot. TPM steht für Trusted Platform Module. Es handelt sich dabei um einen winzigen Chip auf dem Mainboard, in dem sensible Informationen über die Sicherheit gespeichert werden, z.B. die Schlüssel für verschlüsselte Festplatten unter Windows. Gleichzeitig ist TPM in der Lage, die Systemdateien beim Start zu überprüfen. Hier greift der Übergang zu Secure Boot. Bevor das Betriebssystem überhaupt geladne wird, wird jeder einzelne Teil des Starters (also Treiber, Bootloader und Firmware) geprüft und mit einer digitalen Signatur verglichen. Entstehen hier Ungereimheiten, startet das System nicht.

Und wofür brauche ich das für Valorant oder FaceIt?!

Hacker könnten theoretisch den Kernel patchen und ihre Cheats somit direkt in den Kernel implementieren, wobei dieses Verfahren ziemlich aufwendig ist. Der Windows Kernel ist ein Monolith und lässt sich nicht so einfach zerlegen. Außerdem könnte in jedem Update ein potentieller Patch enthalten sein, der den Cheat sofort wieder hinfällig macht. Trotzdem möchte man auf absolute Nummer sicher gehen und das entsprechend verhindern. Dabei ist es häufig nicht das Spiel selber, sondern der Anti-Cheat, der Secure Boot verlangt (FaceIt AC oder Vanguard bei Valorant).

Wie aktiviere ich Secure Boot und TPM 2.0 bei mir?!

Suche in der Suchleiste in der Taskleiste nach Systeminformationen und notiere dir den Hersteller und das Modell deines Mainboards. Siehe anschließend bei Google oder bei YouTube nach, wie man in das UEFI gelangt und dort Secure Boot und TPM 2.0 aktiviert. Jeder Hersteller kocht da sein eigenes Süppchen. Alternativ hilft auch ein Blick in das Handbuch deines Mainboards.

Wichtiger Hinweis zum UEFI:

Die in diesem Artikel beschriebenen Einstellungen im UEFI/BIOS-Menü dienen lediglich der Information. Das Ändern von Parametern (insbesondere von Spannungen oder Taktfrequenzen) erfolgt auf eigene Gefahr. Eine unsachgemäße Konfiguration kann zu Fehlfunktionen des Betriebssystems oder im schlimmsten Fall zu dauerhaften Schäden an der Hardware führen. Bitte vergewissere dich vor Änderungen, dass du die Auswirkungen der jeweiligen Einstellung genau kennst.